open魏屁嗯-安装部署

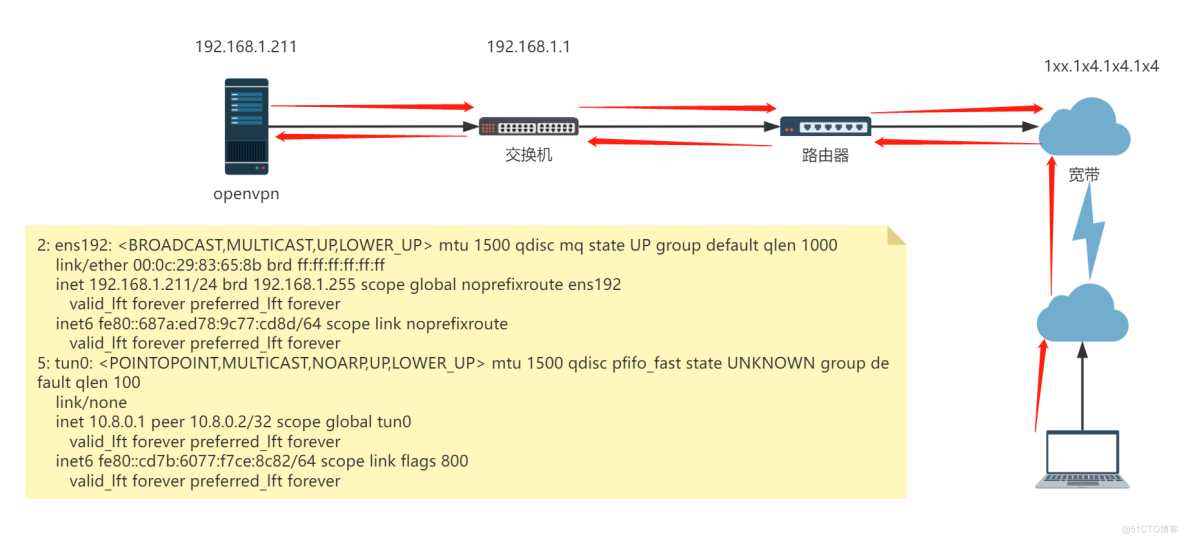

0、名字敏感

1、场景,由于同事在家需要远程支撑工作,但是公司的服务只对公司的公网宽带开了白名单,所以同志们在家无法访问,需要拨号到公司的公网地址才可以访问。

open魏屁嗯-安装部署_用户名

2、openVPN服务端安装部署

(1)、关闭 selinux

sed -i '/^SELINUX/s/enforcing/disabled/g' /etc/selinux/config

setenforce 0

(2)、安装epel仓库和openvpn, Easy-RSA

yum -y install epel-release && yum -y install openvpn easy-rsa

(3)、创建OpenVPN相关的密钥

在/etc/openvpn文件夹下面创建easy-rsa文件夹,并把相关文件复制进去

mkdir /etc/openvpn/easy-rsa/

cp -r /usr/share/easy-rsa/3/* /etc/openvpn/easy-rsa/

cp -p /usr/share/doc/easy-rsa-3.0.6/vars.example /etc/openvpn/easy-rsa/vars

我们将创建CA密钥,server端、client端密钥,DH和CRL PEM, TLS认证钥匙ta.key。

cd /etc/openvpn/easy-rsa/

(4)、初始化并建立CA证书

./easyrsa init-pki

./easyrsa build-ca nopass

(5)、创建服务器密钥

创建服务器密钥名称为 server1.key

./easyrsa gen-req server1 nopass 回车

添加nopass 选项,是指不需要为密钥添加密码。

用CA证书签署server1密钥

./easyrsa sign-req server server1 输入yes

(6)、创建客户端密钥

创建客户端密钥名称为 client1.key

./easyrsa gen-req client1 nopass 回车

用CA证书签署client1密钥

./easyrsa sign-req client client1 输入yes

(7)、创建DH密钥

根据在顶部创建的vars配置文件生成2048位的密钥

./easyrsa gen-dh

(8)、创建TLS认证密钥

openvpn --genkey --secret /etc/openvpn/easy-rsa/ta.key

(9)、生成证书撤销列表(CRL)密钥

CRL(证书撤销列表)密钥用于撤销客户端密钥。如果服务器上有多个客户端证书,希望删除某个密钥,那么只需使用./easyrsa revoke NAME这个命令撤销即可。

生成CRL密钥:

./easyrsa gen-crl3、复制证书到对应目录

(1)、复制ca证书,ta.key和server端证书及密钥到/etc/openvpn/server文件夹里

cp -p pki/ca.crt /etc/openvpn/server/

cp -p pki/issued/server1.crt /etc/openvpn/server/

cp -p pki/private/server1.key /etc/openvpn/server/

cp -p ta.key /etc/openvpn/server/

(2)、复制ca证书,ta.key和client端证书及密钥到/etc/openvpn/client文件夹里

cp -p pki/ca.crt /etc/openvpn/client/

cp -p pki/issued/client1.crt /etc/openvpn/client/

cp -p pki/private/client1.key /etc/openvpn/client/

cp -p ta.key /etc/openvpn/client/

(3)、复制dh.pem , crl.pem到/etc/openvpn/client文件夹里

cp pki/dh.pem /etc/openvpn/server/

cp pki/crl.pem /etc/openvpn/server/4、为服务端编写配置文件

当安装好了openvpn时候,他会提供一个server配置的文件例子,在/usr/share/doc/openvpn-2.3.2/sample/sample-config-files 下会有一个server.conf文件,我们将这个文件复制到/etc/openvpn/下

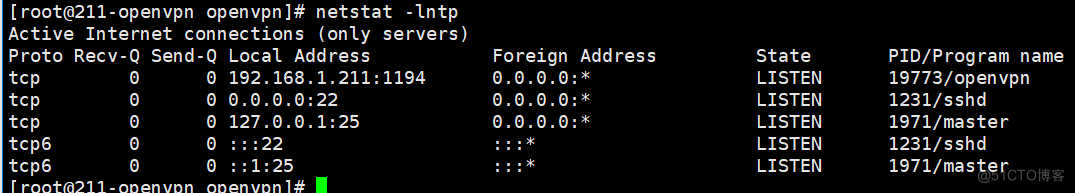

local 192.168.1.211 #监听地址

port 1194 #监听端口

proto tcp #监听协议

dev tun #采用路由隧道模式

ca /etc/openvpn/server/ca.crt #ca证书路径

cert /etc/openvpn/server/server1.crt #服务器证书

key /etc/openvpn/server/server1.key # This file should be kept secret 服务器秘钥

dh /etc/openvpn/server/dh.pem #密钥交换协议文件

server 10.8.0.0 255.255.255.0 #给客户端分配地址池,注意:不能和VPN服务器内网网段有相同

ifconfig-pool-persist ipp.txt

push "redirect-gateway def1 bypass-dhcp" #给网关

push "route 1xx.1x4.1x4.1x4 255.255.255.255 net_gateway"

#push "route 0.0.0.0 0.0.0.0 10.8.0.1"

push "dhcp-option DNS 8.8.8.8" #dhcp分配dns

client-to-client #客户端之间互相通信

keepalive 10 120 #存活时间,10秒ping一次,120 如未收到响应则视为断线

comp-lzo #传输数据压缩

max-clients 150 #最多允许 100 客户端连接

user openvpn #用户

group openvpn #用户组

persist-key

persist-tun

status /var/log/openvpn/openvpn-status.log

log /var/log/openvpn/openvpn.log

verb 3

script-security 3

auth-user-pass-verify /etc/openvpn/checkpsw.sh via-env #指定用户认证脚本

username-as-common-name

verify-client-cert none

服务端配置说明:

1、我们的电脑连上网络以后都会获取到一个ip,然后0.0.0.0的路由是去公网的

2、连上vpn以后也是一样,会给我推送一个vpn的默认路由给我

3、我的目的是要把我所有的流量都要走隧道走,是要推送的路由吓一跳就是vpn的网关,push "redirect-gateway def1 bypass-dhcp" 就是这个命令

redirect-ateway自动执行路由命令复位向所有出的IP包为通过VPN.如果OpenVPN服务器通过同一个子网直接连接,添加local标志,比如WiFi.添加'def1'标志设置默认路由使用0.0.0.0/1和128.0.0.0/1而不是0.0.0.0/0.

4、push "route 1xx.1x4.1x4.1x4 255.255.255.255 net_gateway" 这个是因为,所有的流量都走vpn,但是你对接隧道的地址,还是得走公网,因此要单独指出来,net_gateway指的是你本地网卡的地址

配置后的设置

mkdir /var/log/openvpn

chown -R openvpn.openvpn /var/log/openvpn/

chown -R openvpn.openvpn /etc/openvpn/*5、iptables 设置nat 规则和打开路由转发

iptables -t nat -A POSTROUTING -s 10.8.0.0/24 -o ens192 -j SNAT --to-source 192.168.1.211

iptables -vnL -t nat

vim /etc/sysctl.conf //打开路由转发

net.ipv4.ip_forward = 1

sysctl -p6、配置windows客户端使用用户名/密码方式连接vpn

首先我们需要编写一个用户认证的脚本 (脚本是由openvpn官网提供的)

vim /etc/openvpn/checkpsw.sh

#!/bin/sh

###########################################################

# checkpsw.sh (C) 2004 Mathias Sundman

#

# This script will authenticate OpenVPN users against

# a plain text file. The passfile should simply contain

# one row per user with the username first followed by

# one or more space(s) or tab(s) and then the password.

PASSFILE="/etc/openvpn/psw-file"

LOG_FILE="/etc/openvpn/openvpn-password.log"

TIME_STAMP=`date "+%Y-%m-%d %T"`

###########################################################

if [ ! -r "${PASSFILE}" ]; then

echo "${TIME_STAMP}: Could not open password file \"${PASSFILE}\" for reading." >> ${LOG_FILE}

exit 1

fi

CORRECT_PASSWORD=`awk '!/^;/&&!/^#/&&$1=="'${username}'"{print $2;exit}' ${PASSFILE}`

if [ "${CORRECT_PASSWORD}" = "" ]; then

echo "${TIME_STAMP}: User does not exist: username=\"${username}\", password=\"${password}\"." >> ${LOG_FILE}

exit 1

fi

if [ "${password}" = "${CORRECT_PASSWORD}" ]; then

echo "${TIME_STAMP}: Successful authentication: username=\"${username}\"." >> ${LOG_FILE}

exit 0

fi

echo "${TIME_STAMP}: Incorrect password: username=\"${username}\", password=\"${password}\"." >> ${LOG_FILE}

exit 1

接下来给脚本执行权限

chmod 755 /etc/openvpn/checkpsw.sh

现在我们配置用户密码文件/etc/openvpn/psw-file

cat /etc/openvpn/psw-file

abcdocker 123456

abc 123456

test test

#前面为用户名,后面为密码。 中间使用空格分开7、编写一个自动生产账号密码的脚本

cat vpn_passwd.sh

#!/bin/bash

function check_name()

{

grep -w $name /etc/openvpn/psw-file >/dev/null 2>&1

if [[ $? != 0 ]]

then

break

fi

}

read -p "请输入需要添加的用户名:" defalut_name

name=$defalut_name

for i in `seq 1 10`

do

check_name $name

name="$defalut_name"$i

done

password=`date +%s |sha256sum |base64 |head -c 32;echo`

echo "$name $password" >>/etc/openvpn/psw-file

echo "用户名为:$name"

echo "密码为:$password"8、开启openvpn 服务

openvpn /etc/openvpn/server.conf 开启服务

open魏屁嗯-安装部署_服务器_02

9、接下来安装windows客户端。

client.ovpn文件配置需要把ca.crt证书复制下了

client

dev tun

proto tcp

remote xxx.xxx.xxx.xxx 1194

resolv-retry infinite

nobind

persist-key

persist-tun

ca 'C:\Users\86176\OpenVPN\config\ca.crt'

cipher AES-256-CBC

comp-lzo

verb 3

auth-user-pass?本文参与?腾讯云自媒体分享计划,分享自作者个人站点/博客。

原始发表:2023-03-09,如有侵权请联系 cloudcommunity@tencent.com 删除

评论

登录后参与评论

推荐阅读