浅谈云原生下的安全

原创浅谈云原生下的安全

原创

云原生(Cloud-Native)是近年来在云计算领域崭露头角的炙手可热的概念。随着云计算技术的不断发展和普及,云原生架构逐渐成为现代应用开发和部署的主流趋势。

小德将于大家探讨云原生的概念、优势以及安全性如何解决,这边跟大家讲解一下小德对于云原生的浅薄认知

云原生的定义和历史背景

云原生是什么?

云原生是一种应用架构的理念,它强调将应用程序设计、开发、部署和管理与云计算环境密切结合。云原生不仅仅是简单地将应用迁移到云上,而是借助云计算的优势重新构思和设计应用,使其适应动态、弹性和分布式的云环境。

云原生的发展历程

云原生的概念最早起源于2010年代初,当时Google发布了一篇名为《Google的Site Reliability Engineering》的论文,其中介绍了Google内部的运维实践和DevOps文化。这为云原生思想的形成奠定了基础。随后,Docker的出现推动了容器技术的普及,Kubernetes的开源使得容器编排和管理变得更加简单高效,也加速了云原生概念的传播和应用。

核心特点和优势

容器化技术

云原生架构的核心特点之一是容器化技术的广泛应用。容器化是将应用程序及其所有依赖打包到一个独立的运行环境中,从而保证应用在不同环境中运行一致性的技术。最常见的容器化技术是Docker。

优势:

- 跨平台性:容器可以在任何支持容器引擎的平台上运行,无论是开发者的笔记本还是生产服务器,保证了应用程序的一致性。

- 快速部署:容器打包了应用及其依赖,可以在几秒钟内启动,极大地缩短了部署时间。

- 隔离性:容器之间相互隔离,不会相互影响,保证了应用的稳定性和安全性。

微服务架构

云原生应用通常采用微服务架构,将应用拆分为一组小而自治的服务单元,每个服务专注于独立的业务功能。这种架构方式取代了传统的单体应用架构,使得应用更加灵活和易于管理。

优势:

- 独立部署:每个微服务都可以独立部署和扩展,无需影响其他服务,提高了开发和部署的效率。

- 可维护性:微服务之间的解耦合降低了维护的难度,开发人员可以专注于特定服务的更新和维护。

- 容错性:一个服务的故障不会影响整个应用,其他服务仍然可以正常运行。

弹性扩展和高可用性

云原生应用的另一个关键优势是弹性扩展和高可用性。弹性扩展是指根据负载情况自动调整资源,以满足应用需求。高可用性则保证了即使某个服务或节点出现故障,整个应用仍然可以继续运行。

优势:

- 资源利用率:弹性扩展使得可以根据需求动态调整资源,避免了资源的浪费和低利用率。

- 应对高流量:云原生应用可以根据流量的变化自动调整资源,确保应用在高流量时仍然保持稳定和可用。

- 故障恢复:如果一个服务或节点发生故障,其他服务可以继续提供服务,保证了整体应用的可用性。

DevOps 和持续交付

云原生应用的另一个重要特点是采用 DevOps 文化和持续交付的方法。DevOps 是一种软件开发和运维的方法论,旨在加强开发团队和运维团队之间的协作和沟通。

持续交付是 DevOps 方法的核心概念之一,它强调频繁地发布和交付软件。通过自动化构建、测试和部署流程,开发团队可以快速、可靠地交付新功能和修复程序。这种敏捷的开发和交付方式使得应用程序能够更快地响应市场需求和用户反馈。

优势:

当涉及到云原生和现代应用开发时,DevOps和持续交付起着重要的作用。

- 加强协作和沟通:DevOps通过促进开发团队和运维团队之间的协作和沟通,打破了传统的隔离和沟通壁垒。开发和运维团队可以更紧密地合作,共同解决问题,提高整体效率。

- 快速交付新功能:持续交付的方法使开发团队能够频繁地发布和交付新功能。通过自动化的构建、测试和部署流程,新功能可以更快速地投入使用,满足市场需求和用户期望。

- 更高的质量和稳定性:自动化的测试流程和持续集成能够提高软件质量。每次代码提交都会经过自动化测试,降低了错误和缺陷的风险。此外,持续交付的方法也有助于快速发现和修复问题,从而提高应用的稳定性。

- 快速回滚和修复:如果发布的新功能存在问题或导致故障,持续交付的方法使得团队能够快速回滚到上一个稳定版本,并进行修复。这种快速回滚和修复的能力减少了故障影响的范围和持续时间。

- 提高生产效率:自动化的构建、测试和部署流程减少了重复性的手动操作,提高了生产效率。开发人员可以更专注于创造性的工作,而不用花费大量时间在繁琐的部署和测试任务上。

云原生的重要性

云原生的重要性

为什么云原生如此重要?云原生提供了许多优势和好处,使得应用开发和部署更加高效和可靠。

敏捷开发和交付

云原生架构支持敏捷开发和交付。容器化技术使得开发人员可以在本地环境中构建和测试应用,然后将容器镜像轻松地部署到不同的环境中,从开发到生产的过程更加流畅。此外,微服务架构的解耦合性和自治性使得团队能够独立开发和部署各个微服务,从而加快了交付速度。

弹性和可伸缩性

云原生应用具备弹性和可伸缩性。通过弹性扩展和自动化的资源调度,应用可以根据负载情况动态地调整资源,确保在高峰时期仍然保持稳定和可用。这种弹性和可伸缩性使得应用能够适应不断变化的需求,同时提供良好的用户体验。

?高可靠性和容错性

云原生应用追求高可靠性和容错性。通过微服务架构和自动化的故障恢复机制,即使某个服务或组件出现故障,整个应用仍然可以继续运行。此外,容器化技术提供了隔离性,防止故障在容器之间传播。

应用场景

?云原生应用开发

云原生应用开发是云原生的核心应用场景,通过采用容器化和微服务架构,开发人员可以构建高度可伸缩和可维护的应用程序。

云原生数据处理

云原生架构可用于处理大规模的数据和分布式计算任务,通过将数据处理和计算任务分解成小的单元并利用容器编排技术进行管理,提供高效的数据处理能力。

云原生人工智能

云原生的弹性扩展和高可靠性特性使其成为人工智能和机器学习应用的理想平台。通过容器化和微服务架构,可以快速部署和管理复杂的AI模型和算法。

云原生的安全性

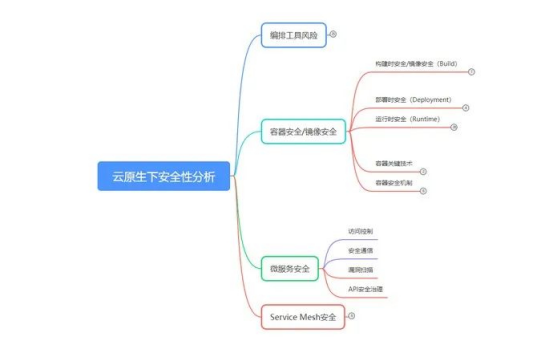

云原生下安全性分析

上面了解了云原生的关键技术,与传统安全相比,这些技术的引入也增加了新的安全风险。大概可以分为下面的几类:

- 容器安全/镜像安全

- 编排工具安全

- 微服务安全

- 服务网格安全

容器安全/镜像安全

容器技术

容器是一种轻量级的虚拟化方式,将应用与必要的执行环境打包成容器镜像,使得应用程序可以直接在宿主机(物理机或虚拟机)中相对独立地运行。

虚拟机通常包括整个操作系统和应用程序,里面运行的是一个真实的操作系统。本质上虚拟机是Hypervisor虚拟化出来的硬件上安装不同的操作系统,而容器是宿主机上运行的不同进程。从用户体验上来看,虚拟机是重量级的,占用物理资源多,启动时间长。容器则占用物理资源少,启动迅速。相对地,虚拟机隔离的更彻底,容器则要差一些。

容器建立在两项关键技术之上:Linux Namespace和Linux Cgroups。

容器安全风险

容器的安全风可以分为三种类型,如下构建时安全风险,部署时安全风险,运行时安全。

构建时安全

构建这里我理解的就是创建镜像的过程。镜像是容器的静态表现形式,因此的安全也绝对了容器运行时的安全。

部署时安全

部署时的问题主要是在配置方面以及镜像仓库。

运行时安全

运行时安全包括了容器逃逸,容器隔离,网络攻击等风险

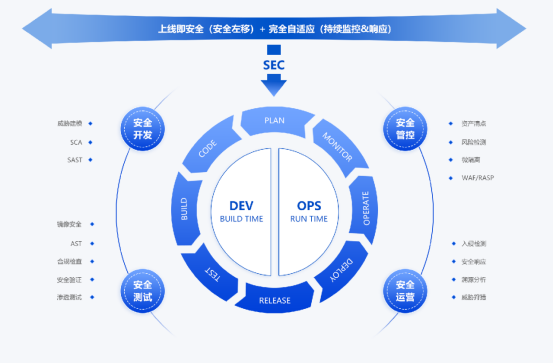

今天这边简单针对容器构建部署运行时的安全问题给出一个完美的解决方案

蜂巢解决云原生容器安全

定义:原生安全平台由德迅云安全自主研发,能够很好集成到云原生复杂多变的环境中,如PaaS云平台、OpenShift、Kubernetes、Jenkins、Harbor、JFrog等等。通过提供覆盖容器全生命周期的一站式容器安全解决方案,蜂巢可实现容器安全预测、防御、检测和响应的安全闭环。

核心架构理念:

在开发阶段(Dev),遵循“安全左移”原则,做到上线即安全

在运行阶段(Ops),遵循“持续监控&响应”原则,做到完全自适应

产品功效:

资产清点

细粒度梳理关键资产,业务应用自动识别,资产实时上报,与风险和入侵全面关联

微隔离

业务视角展示网络拓扑关系,云原生场景的隔离策略,适配多种网络架构,告警模式业务0影响

合规基线

CIS标准,一键自动化检测,基线定制开发,代码级修复建议

镜像扫描

覆盖容器全生命周期,全方位检测,镜像合规检查,X86、ARM 架构镜像全栈适配

入侵检测

威胁建模适配容器环境,持续地监控和分析,威胁告警快速响应处置,提供多种异常处理方式

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。