liblzma/xz 后门高危漏洞

2024年3月29日,开源软件liblzma/xz 5.6.0及5.6.1版本存在安全漏洞,该项目被发现存在后门,这些恶意代码旨在允许SSH未经授权的访问,sshd pubkey登录后门。目前受到影响 xz-utils 版本为5.6.0 和 5.6.1版,而且这些受影响的版本已经被多个 Linux 发行版合并。

漏洞描述:

xz 5.6.0与5.6.1版本的上游代码中发现了后门程序,它通过加入测试用的二进制数据,然后再在编译脚本中从上述数据里提取内容修改编译结果。就目前初步研究显示,生成的代码会挂钩OpenSSH的RSA加密相关函数,使得攻击者可以通过特定方式绕过RSA签名验证过程,其它可能的影响仍在持续研究中。

作为一款流行的压缩软件,liblzma/xz被各Linux发行版广泛使用,因此此安全漏洞的影响面较广。

漏洞危害等级:高危。

漏洞影响范围:5.6.0<=xz-utils<=5.6.1。

xz-utils是什么?

xz-utils是为 POSIX 平台开发具有高压缩率的工具。它使用 LZMA2 压缩算法,生成的压缩文件比 POSIX 平台传统使用的 gzip、bzip2 生成的压缩文件更小,而且解压缩速度也很快。几乎存在于每个 Linux 发行版中,包括社区项目和商业产品发行版。从本质上讲,它有助于将大文件格式压缩(然后解压缩)为更小、更易于管理的大小,以便通过文件传输进行共享。

Red Hat 警告表示:

请立即停止在工作或者个人活动中使用任意 Fedora 41 或者 Fedora RAWHIDE 实例。目前排查结果显示 Red Hat Enterprise Linux(RHEL)没有任何版本受到影响。我们已经在适用于 Debian unstable(Sid)发行版的 XZ 5.6.x 版本中找到相关证据,证明存在后门,可以注入相关代码。

Red Hat 现正跟踪这一供应链安全问题,将其命名为 CVE-2024-3094,并将其严重性评分定为 10/10,同时在 Fedora 40 测试版中恢复使用 5.4.x 版本的 XZ。

Debian 安全团队发布公告,表示当前没有发现有稳定版 Debian 使用问题 XZ 软件包,在受影响的 Debian 测试版、不稳定版和实验版中,XZ 已被还原为上游的 5.4.5 代码。

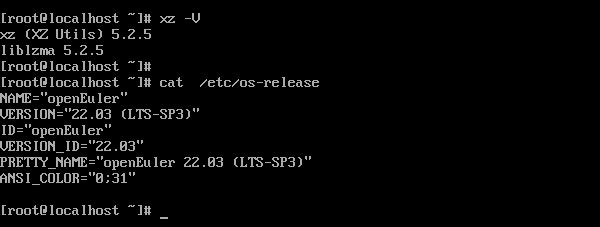

openEuler 操作系统 liblzma/xz漏洞分析

openEuler 22.03(LTS-SP3) liblzma/xz版本为5.2.5,分析不在漏洞影响范围内,涉及具体通告以官方为准。

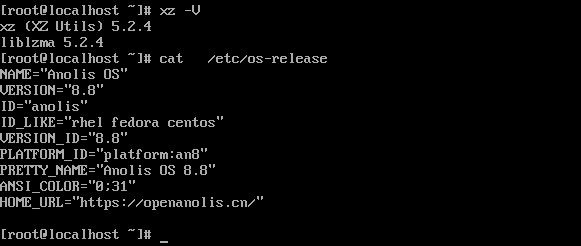

Anolis OS 操作系统 liblzma/xz漏洞分析

Anolis OS 8.8 liblzma/xz版本为5.2.4,分析不在漏洞影响范围内,具体通告以官方为准。

统信UOS操作系统liblzma/xz漏洞官方通告如下

统信UOS桌面操作系统1060版本上xz-utils的版本为5.2.4.1-1+dde,不在漏洞影响范围内,不受该漏洞影响。

统信UOS服务器操作系统1060版本上xz的版本为5.2.5-3.uel20.01,不在漏洞影响范围内,不受该漏洞影响。