据外媒,国外安全研究专家近期发现了一个恶意扩展程序利用远程命令和控制务器,从受感染的浏览器中渗出数据的方式滥用Chrome的同步功能。

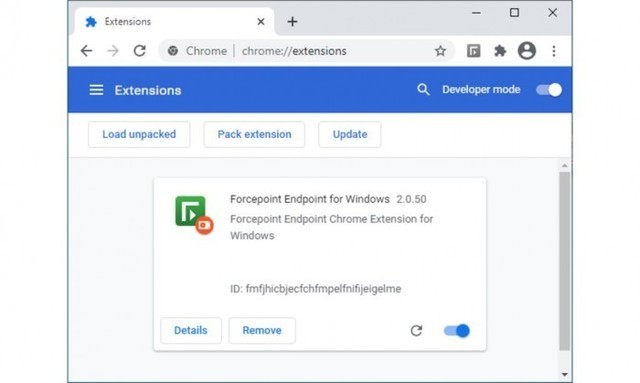

据悉,攻击者在获得了受害者电脑的访问权限后,在用户电脑上下载了一个Chrome扩展,并通过浏览器的开发者模式加载。该扩展程序冒充安全公司Forcepoint的安全插件,其中包含恶意滥用Chrome同步功能的代码,以此让攻击者控制被感染的浏览器。

根据一份已发布的安全报告,为了设置、读取或删除这些密钥,攻击者只需在另一个Chrome浏览器中以相同的账户登录谷歌(这可以是一个抛弃式账户),他们就可以通过滥用谷歌的基础设施与受害者网络中的Chrome浏览器进行通信。

恶意软件通过垃圾邮件传播 从2020年第一季度开始,趋势科技的研究人员就追踪到了...

本文转载自公众微信号数世咨询(dwconcn)。 新研究表明,为应对新冠肺炎疫情爆...

近日,根据美国证券交易委员会的正式年度报告Form 10-K,特斯拉已在比特币上总计...

在修复了上一个零日漏洞之后,Chrome浏览器又开始马不停蹄地修复第二个零日漏洞...

中小企业抵御网络威胁的压力十分巨大。虽然面临的威胁与大企业并无二致,尽管安...

区块链被认为是在21世纪可能促进行业发展的技术之一,也是加快组织数字化转型的...

背景介绍 2020年12月,全世界见证了迄今为止最大且最复杂的网络间谍攻击活动之一...

比特币已经站在28000美元之巅,折合人民币18万一枚。连日来,比特币不断创下历史...

尽管会出现一些监管问题,但有句箴言:安全标准刻在血液里。在制定保护规则时,...

商业电子邮件攻击(BEC)诈骗犯正在利用一种针对投资者的新型攻击,该攻击可以获取...