CTF-Crypto题目分析__1

以下所有题目提交flag的格式为SeBaFi{}

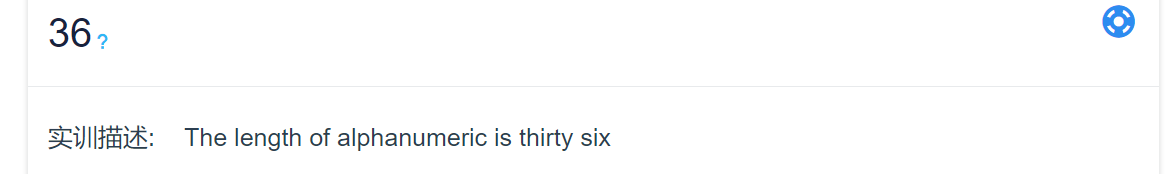

第一题:考察base36编码

下载附件后可得:59714216646867023270440406545399263948228435794919139272931

根据提示可以推测可能是base36编码,用python解码

得到字符串:flagis2fya2r884fnoekustyxmecv7a98blhwj。

最后可得flag:SeBaFi{2fya2r884fnoekustyxmecv7a98blhwj}

第二题:考察四进制

下载附件后得:1103 1211 1002 1201 1012 1221 1323 1012 1233 1311 1302 1202 1201 1303 1211 301 302 303 1331

没有超过四的,判断为四进制,py脚本四进制转十进制,十进制ASCII码,得到flag

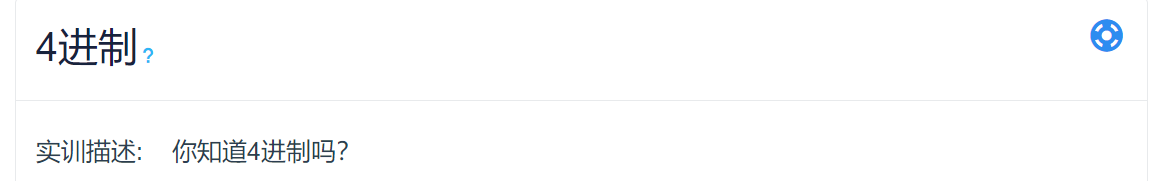

python脚本如下:

list=“1103 1211 1002 1201 1012 1221 1323 1012 1233 1311 1302 1202 1201 1303 1211 301 302 303 1331”

a=list.split(" “) //以空格切片 ,放入数组a

flag=”"

for i in a:

flag+=chr(int(i,4)) //通过ascii码转四进制

print(flag)

具体split用法见 https://www.runoob.com/python/att-string-split.html

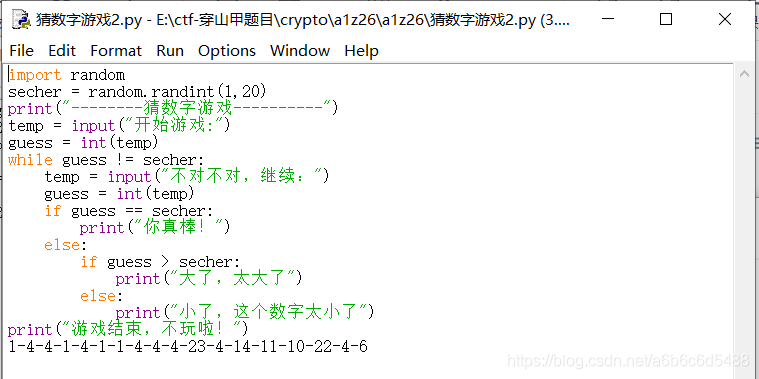

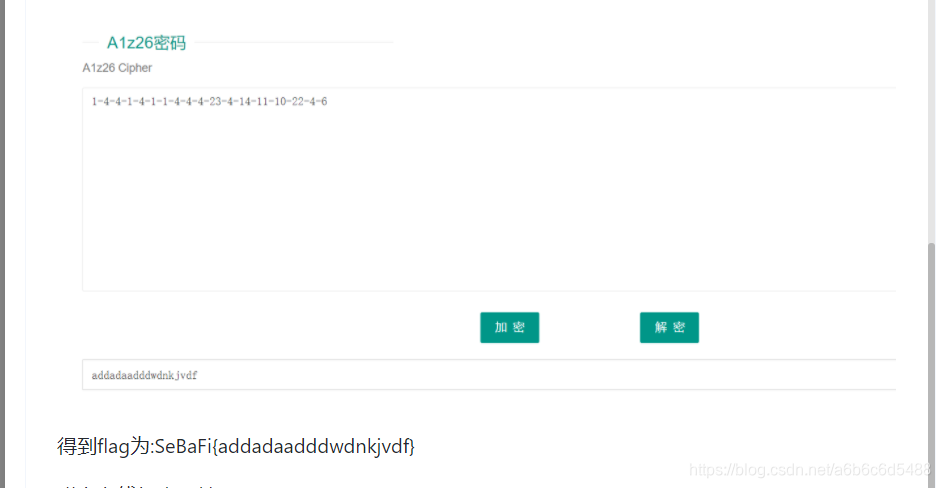

第三题:a1z26解密

下载后发现有一个“猜数字游戏2.py”

点击运行

发现程序底下存在与上面无关的一串数字,猜测可能这串数字的加密方式可能为题目a1z26的加密方式,复制到在线网站进行解密

a1z26加密在线网站 http://ctf.ssleye.com/a1z26.html

最后可得flag:SeBaFi{addadaadddwdnkjvdf}

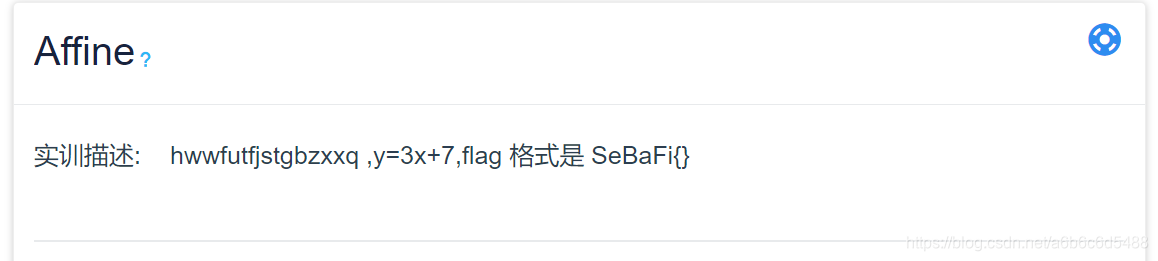

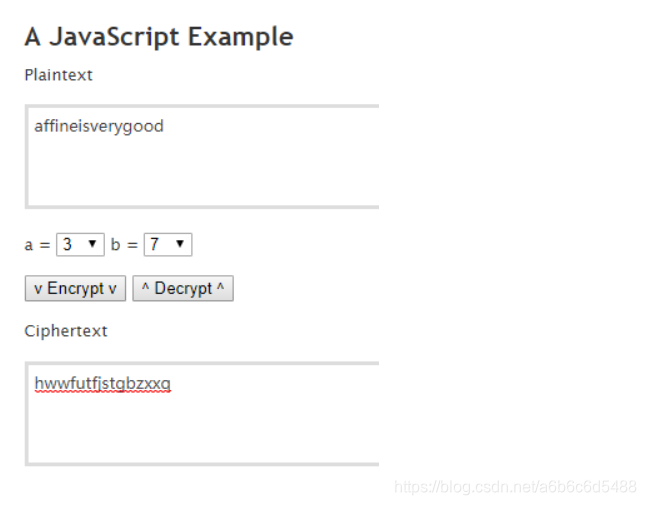

第四题:仿射密码

题目名字是Affine,我们猜测是仿射密码

y=ax+b,有题目可知a=3,b=7

通过在线网站解密,可得flag:SeBaFi{affineisverygood}

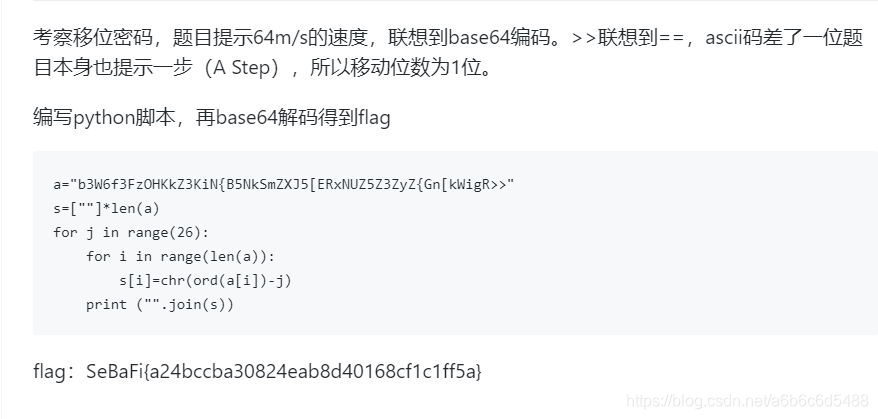

第五题:一步之遥,位移密码>base64

小明说b3W6f3FzOHKkZ3KiN{B5NkSmZXJ5[ERxNUZ5Z3ZyZ{Gn[kWigR>>

说完,然后他就以64m每秒的速度溜了。

正则忽略大小写 – RegexOptions.IgnoreCase 例如: 复制代码 代码如下: Str = R...

错误描述: 在开发.net项目中,通过microsoft.ACE.oledb读取excel文件信息时,报...

工具:Eclipse,Oracle,smartupload.jar;语言:jsp,Java;数据存储:Oracle。...

Elasticsearch 是通过 Lucene 的倒排索引技术实现比关系型数据库更快的过滤。特...

项目中用到的一些特殊字符和图标 html代码 XML/HTML Code 复制内容到剪贴板 div ...

4月11日20:30~22:00通过腾讯会议进行了第二次在线学习讨论我把学习笔记整理一下...

复制代码 代码如下: % URL="http://news.163.com/special/00011K6L/rss_newstop....

本文实例讲述了Laravel框架源码解析之反射的使用。分享给大家供大家参考,具体如...

DELETEFROMTablesWHEREIDNOTIN(SELECTMin(ID)FROMTablesGROUPBYName) Min的话保...

上篇文章给大家介绍了 Java正则表达式匹配,替换,查找,切割的方法 ,接下来,...