XSS攻击通常指的是通过利用网页开发时留下的漏洞,通过巧妙的方法注入恶意指令代码到网页,使用户加载并执行攻击者恶意制造的网页程序。这些恶意网页程序通常是JavaScript,但实际上也可以包括Java、

VBScript、ActiveX、 Flash

或者甚至是普通的HTML。攻击成功后,攻击者可能得到包括但不限于更高的权限(如执行一些操作)、私密网页内容、会话和cookie等各种内容。

首先这个平台是一个物流园的门户网站,网站有一些相关的实时新闻和其他站点的友情链接。

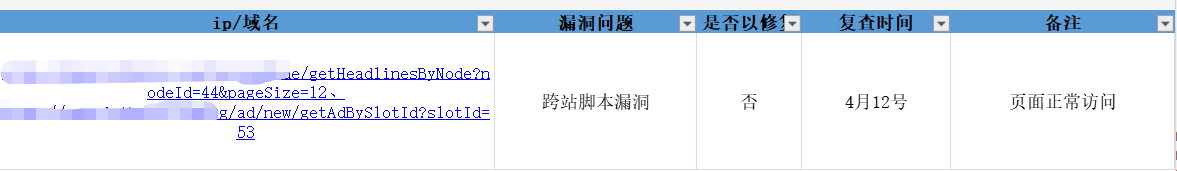

这是当时他们网安部门的漏洞报告。

门户首页上就有新闻模块,新闻模块上上的文章内容来源一个门户运维管理平台,通过ueditor和md来编辑。他们的工作人员就从他们集团的copy一篇新闻过去,包含新闻中的所有内容。

这个新闻的内容,好家伙直接出现两个外站链接,后面调查发现不是恶意网站,只是几张图片的链接,但是还是存在安全漏洞,除了自己网站,其他站点应该都是不可信的。新闻是不需要认证就是可以正常浏览。但是门户是可以登录再进行其他操作。如果这个站点是恶意链接,当我登陆完,cookie已经携带了用户认证凭证。再返回首页,打开新闻页图片链接开始请求外站。这是当前站点认证后的cookie就已经传输给了外站,这是外站就可以利用cookie来试下跨站攻击。

像这种富文本之类的内容很容易就包含其他外站链接,关键运营人员并不会注意到这些。所以要再源头上解决问题。

在富文本编辑器上加上前端js限定,不许出现https或http的外站链接,如果出现,直接不允许提交。

后端也可以加上限定,当存在https和http之类的匹配字符,检测一下是否是本站链接,否则直接不做存储,抛出异常。

发现每个编辑实例都可以加载不同的css样式表,而且其样式不继承 页面的css。 于...

主要目的 a. 掌握获取 GridPanel 当前行的各个字段值的方法 b. 掌握如何将前台数...

如果你很在意你的终端的外观的话,一个跨 shell 的提示符可以让你轻松地定制和配...

我之前写过一个简易版的自动+手动轮播图: 简易轮播图 但是这个轮播图在切换的时...

接着昨天的,如果forEach中的items类型是map或者Collection类型的,怎样使用增强...

Asp 解析 XML并分页显示,示例源码如下: 复制代码 代码如下: !DOCTYPE html PUB...

关于我的SWFObject V1.5的使用过程,以 上篇 中的介绍暂时告一段落了,下面我将...

Mysql数据库五——mysql事务及引擎 一、事务 1、事务的概念 2、事务的ACID特点 ...

例如: 我们在百度中搜索 尊托云数,则网址后面的参数就是 http://www.baidu.com/...

本文实例为大家分享了js实现电灯开关效果的具体代码,供大家参考,具体内容如下 ...