操作场景

安全组用于管理是否放行来自公网或者内网的访问请求。为安全起见,安全组入方向大多采取拒绝访问策略。如果您在创建安全组时选择了放通全部端口模板或者放通22,80,443,3389端口和ICMP协议模板,系统将会根据选择的模板类型给部分通信端口自动添加安全组规则。更多详情,请参见 安全组概述。

本文指导您通过添加安全组规则,允许或禁止安全组内的云服务器实例对公网或私网的访问。

注意事项

安全组规则支持 IPv4 安全组规则和 IPv6 安全组规则。

一键放通已经包含了 IPv4 安全组规则和 IPv6 安全组规则。

前提条件

您已经创建一个安全组。具体操作请参见 创建安全组。

您已经知道云服务器实例需要允许或禁止哪些公网或内网的访问。更多安全组规则设置的相关应用案例,请参见 安全组应用案例。

操作步骤

1. 登录 云服务器控制台。

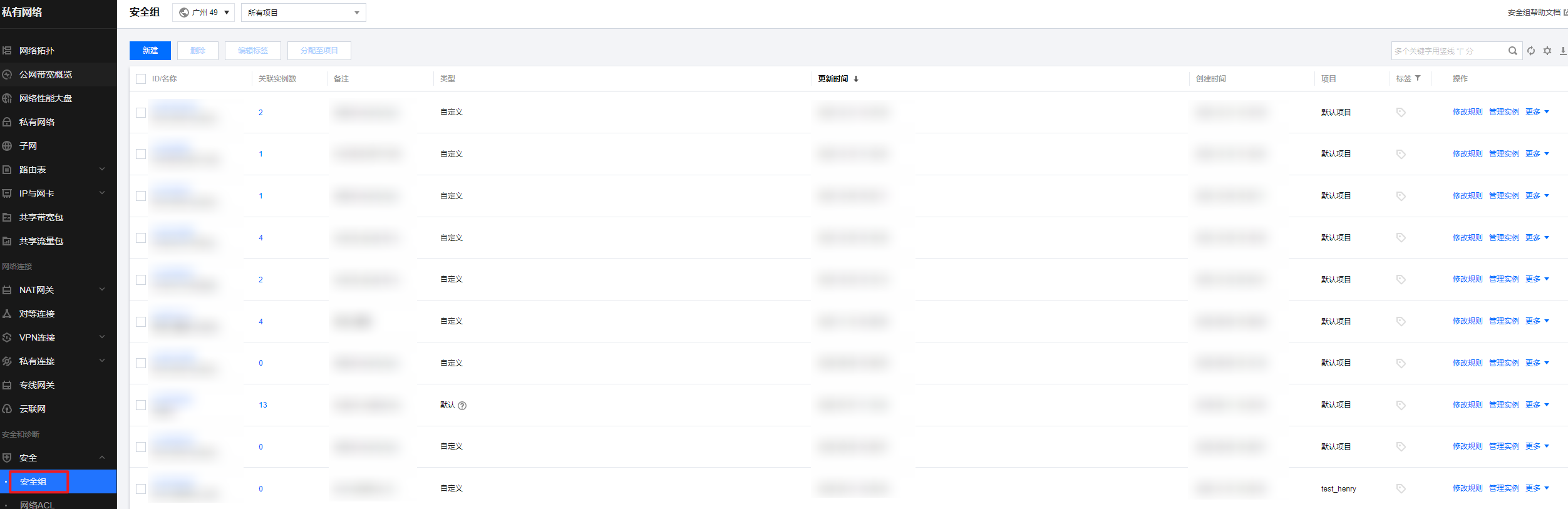

2. 在左侧导航栏,单击 安全组,进入安全组管理页面。

?

3. 在安全组管理页面,选择地域,找到需要设置规则的安全组。

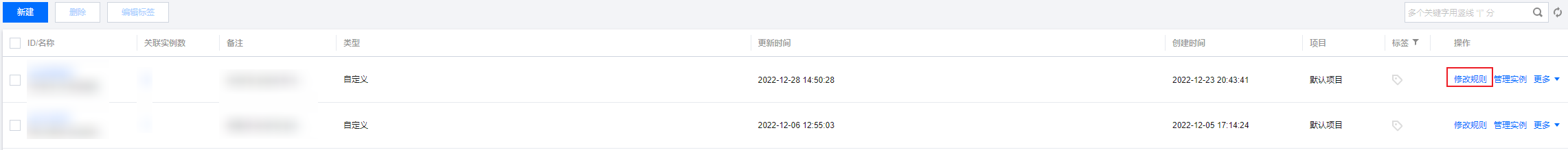

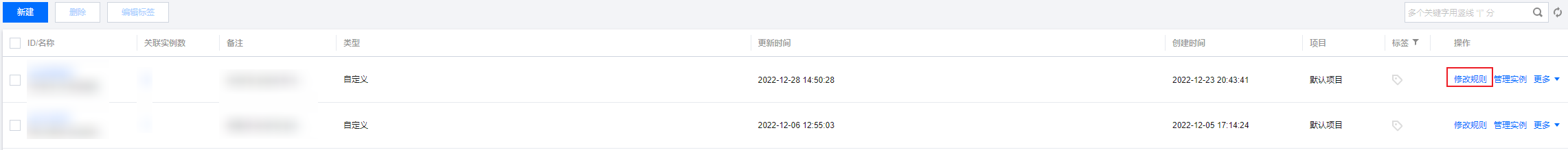

4. 在需要设置规则的安全组行中,单击操作列的修改规则。

?

5. ?

在安全组规则页面

,单击入站规则,并根据实际需求选择以下任意一种方式完成操作。

方式一:一键放通,适用于无需设置 ICMP 协议规则,并通过22,3389,ICMP,80,443,20,21端口便能完成操作的场景。

方式二:添加规则,适用于需要设置多种通信协议的场景,例如 ICMP 协议。

说明:

以下操作以方式二:添加规则为例。

6. 在弹出的添加入站规则窗口中,设置规则。

?

7. 添加规则的主要参数如下:

类型:默认选择自定义,您也可以选择其他系统规则模板,例如 Windows 登录模板、Linux 登录模板、Ping 模板、HTTP(80) 模板、 HTTPS(443)模板、MySOL(3306)模板和SQLServer(1433)模板。

来源:流量的源(入站规则) 或目标(出站规则),请指定以下选项之一:

来源 | 说明 |

IP 地址或 CIDR 段 | 用 CIDR 表示法(IPV4;如203.0.113.0、203.0.113.0/24或者0.0.0.0/0,其中0.0.0.0/0代表匹配所有 IPv4 地址。IPV6:如FF05::B5、FF05:B5::/60、::/0或者0::0/0,其中::/0或者0::0/0代表匹配所有 IPv6 地址)。 |

参数模板-IP 地址 | |

参数模板-IP 地址组 | |

安全组 ? | 引用安全组 ID,您可以引用以下安全组的 ID: 当前安全组:当前安全组表示与云服务器关联的安全组 ID。 其他安全组:其他安全组表示同一区域中同一项目下的另一个安全组 ID。 说明: 引用安全组 ID 法作为高阶功能,您可选择使用。所引用安全组的规则不会被添加到当前安全组。 在配置安全组规则时,如果在来源/目标中输入安全组 ID ,表示仅将此安全组 ID 所绑定的云服务器实例、弹性网卡的内网 IP 地址作为来源/目标,不包括外网 IP 地址。 ? |

说明:

IP 地址后面的/数字为子网掩码,其中数字表示子网掩码中网络位的长度。例如,192.168.0.0/24表示一个网段,子网掩码 /24 表示192.168.0.0的前24位为网络位,后8位为主机位,即在192.168.0.0/24子网内,可分配的主机 IP 范围为:192.168.0.0 - 192.168.0.255。

协议端口:填写协议类型和端口范围,协议类型支持 TCP、UDP、ICMP、ICMPv6 及 GRE。您也可以引用 参数模板 中的协议端口或协议端口组。协议端口支持格式如下:

单个端口,如

TCP:80。多个离散端口,如

TCP:80,443。连续端口,如

TCP:3306-20000。所有端口,如

TCP:ALL。策略:默认选择允许。

允许:放行该端口相应的访问请求。

拒绝:直接丢弃数据包,不返回任何回应信息。

备注:自定义,简短地描述规则,便于后期管理。

8. ?

单击完成

,完成安全组入站规则的添加。